Black-Box Pentest

- Onze hackers krijgen alleen het link naar uw website / IP adres of Applicatie.

- Meest Realistische simulatie maar resulteert over het algemeen ook in het minste bevindingen.

- De pentest is meestal klaar binnen 3-5 werkdagen.

Diepgaande beoordeling van webapplicaties gericht op het vinden van mogelijke kwetsbaarheden of zwakke punten. Deze dienst verzekert robuuste bescherming voor online opererende bedrijven, waarbij gebruikersdata veilig blijft.

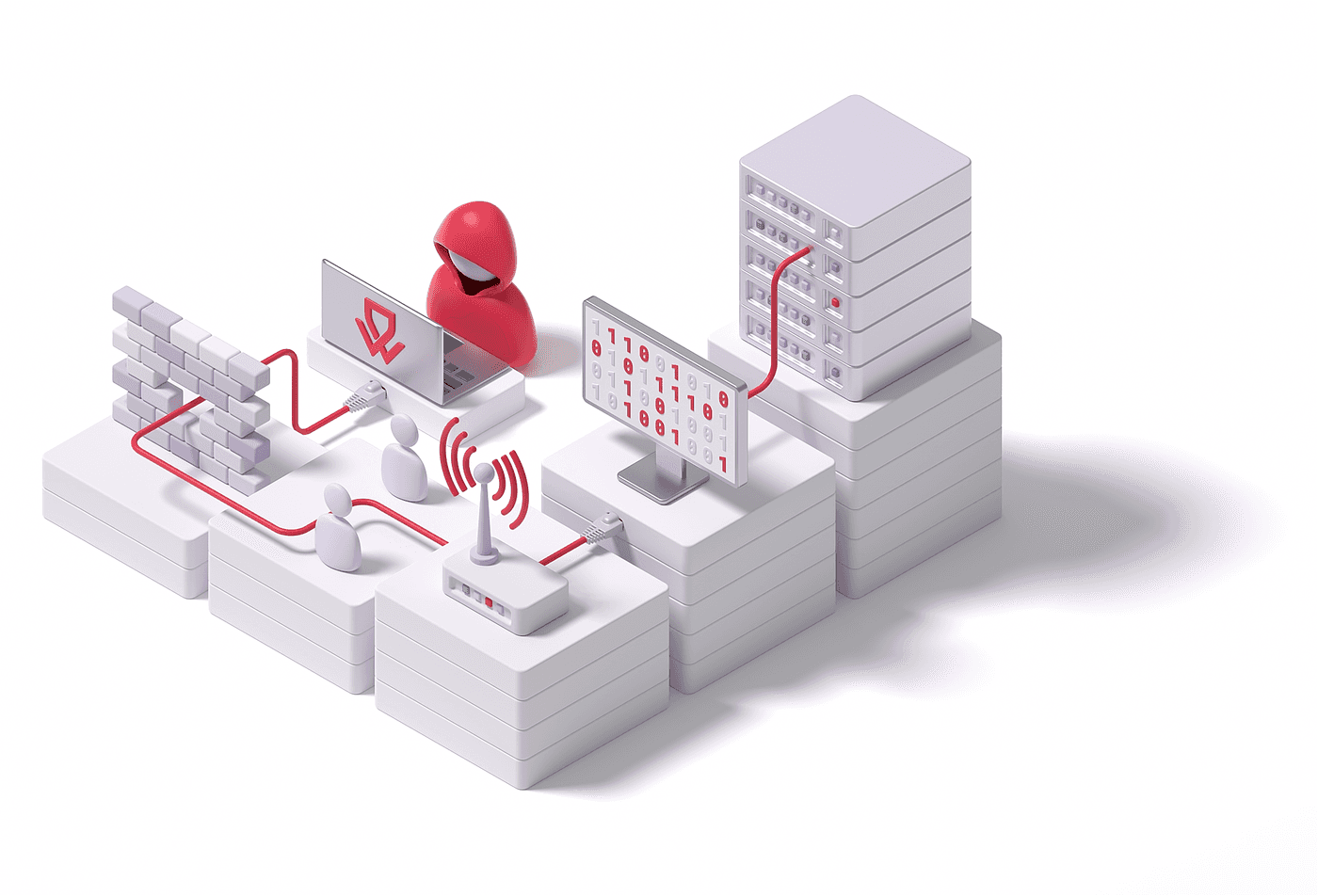

Web Applicatie Pentesting is een grondige beveiligingsbeoordeling gericht op online platforms. Door diepe analyse identificeren experts verborgen kwetsbaarheden, bieden ze strategieën voor mitigatie en zorgen ze ervoor dat digitale interfaces robuust blijven tegen webgebaseerde cyberdreigingen.

In het huidige digitale tijdperk is een Web Applicatie Pentest geen luxe; het is een noodzaak. Het biedt bedrijven helder inzicht in hun online beveiligingshouding, verzekert klantvertrouwen en beschermt digitale activa. Maak uw online aanwezigheid veerkrachtig, veilig en betrouwbaar.

CCV Standaard Compliance: Onze penetratietesten voldoen rigoureus aan de strenge eisen van de CCV voor uitgebreide beveiligingsevaluaties.

Norm-Conforme Documentatie: Elke test wordt zorgvuldig gedocumenteerd, volgens de CCV-normen voor transparantie en precisie.

Gegarandeerde Kwaliteitstesten: Klanten zijn verzekerd van het ontvangen van toptier penetratietestdiensten, gevalideerd door onze naleving van CCV-normen.

Expert Team met OSCP Certificering: Elke beveiligingsspecialist in ons team heeft een OSCP-certificering, wat zorgt voor gelaagdheid en expertise in onze testprocessen.

Vanuit de organisatie ontleden wij nauwkeurig webapplicatie-infrastructuren. Diep duikend in codebases zorgen wij voor een alomvattende bescherming tegen interne tegenstanders.

Onze interne beoordeling geeft prioriteit aan potentiële zwakke plekken die van binnenuit kunnen worden benut, en zorgt ervoor dat de ruggengraat van uw webapplicatie robuust en onbuigzaam blijft.

Evalueert kwetsbaarheden vanuit het perspectief van een interne aanvaller

Zorgt ervoor dat een grotere scope kan worden getest

Vermindert de behoefte aan VPN of IP Whitelisting

Directe persoonlijke betrokkenheid tussen beveiligingsexpert en klant

Gericht op de interface die de wereld ziet, beoordelen wij het securityweerstand van uw applicatie tegen externe cyberdreigingen. Vanuit het openbare internet bootsen wij potentiële tegenstanders na.

Elk publiekgericht component ondergaat strenge tests, waardoor de verdediging tegen een breed scala aan externe cyberdreigingen, inbraakpogingen en datalekken wordt versterkt.

Evalueert kwetsbaarheden vanuit het perspectief van een externe aanvaller

Kan budgetvriendelijker zijn omdat het outsourcing toestaat en geen constant team vereist

Doorgaans periodiek uitgevoerd met de juiste planning

Realistische aanvalssimulatie voor externe bedreigingen

Onze experts zullen u helpen!

Een Web Application Pentest moet op verschillende kritieke momenten worden gepland:

Regelmatige pentests helpen ervoor te zorgen dat uw webapplicaties veilig en betrouwbaar blijven.

1. Wat zijn de beperkingen van kwetsbaarheidsscans bij het detecteren van afwijkende kwetsbaarheden?

Kwetsbaarheidsscans detecteren voornamelijk bekende beveiligingsfouten snel met geautomatiseerde hulpmiddelen, die mogelijk geen atypische, complexe kwetsbaarheden kunnen identificeren die vaak worden onderzocht in pentests.

2. Onder welke omstandigheden is een kwetsbaarheidsscan niet voldoende?

Een kwetsbaarheidsscan is onvoldoende wanneer gedetailleerd, contextbewust testen vereist is, vooral om de applicatie te beoordelen tegen gesofisticeerde of gerichte aanvalsscenario's die geautomatiseerde hulpmiddelen mogelijk over het hoofd zien.

3. Hoe versterken expertise en creatieve strategieën een Web Application Pentest?

In tegenstelling tot geautomatiseerde scans, vertrouwt een Web Application Pentest op de creativiteit en diepgaande expertise van ethische hackers, die handmatig aanvallen simuleren om beveiligingslekken te ontdekken en te exploiteren die automatische hulpmiddelen niet kunnen.

4. Wat onderscheidt de rol van ethische hackers in een Web Application Pentest?

Ethische hackers spelen een cruciale rol in een Web Application Pentest door uitgebreid handmatig testen uit te voeren, met behulp van op maat gemaakte tactieken en tools om kwetsbaarheden te identificeren die een geautomatiseerde scan doorgaans zou missen.

1. Hoe moet de keuze van Pentest-methode worden afgestemd op een webapplicatie?

De keuze van Pentest-methode moet worden afgestemd op de specifieke vereisten van de webapplicatie, rekening houdend met factoren zoals gebruikersgedrag, gevoeligheid van de gegevens en de architectuur van het systeem.

2. Wat zijn de voordelen en nadelen van elke Pentest-methode (Black Box, Grey Box, White Box) voor webapplicaties?

3. Hoe worden testmethoden zoals Static, Dynamic en Interactive Analysis toegepast in Web Application Pentests?